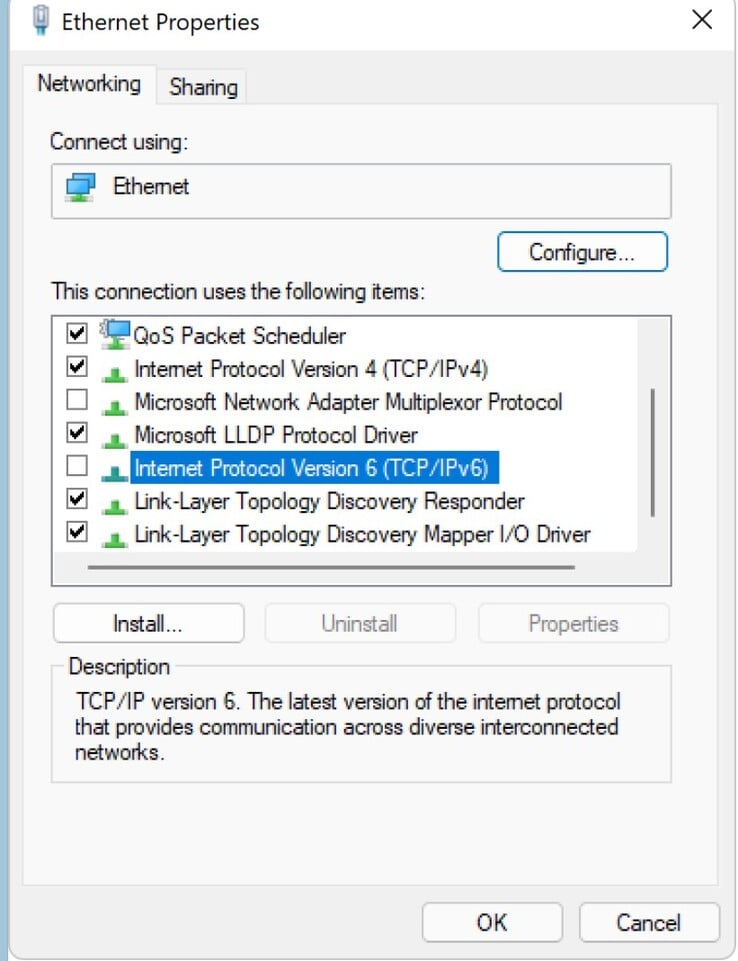

微软提供了一个重要的 Windows 安全漏洞的详细信息,该漏洞允许黑客通过 IPv6 完全远程执行代码,详见MSRC CVE-2024-38063 指南。.这使得攻击者可以运行任何他们希望窃取的信息和数据、监控用户并造成严重破坏。受影响 Windows 操作系统的用户应立即应用August 修补程序或在网卡设备管理器中禁用 IPv6。

零点击攻击的通用漏洞评分系统(CVSS 3.1)评级为 9.8,是一个极其严重的安全漏洞,因为攻击者不需要目标计算机的用户账户和密码。攻击者也不需要用户采取任何行动就能实施入侵。

微软尚未完全披露该漏洞的详细信息,该漏洞最早由Cyber KunLun 报道。由于黑客很容易利用这些信息创建黑客工具,微软没有完全披露这一漏洞的细节。不过,该公司确实指出,该漏洞的存在是由于代码编写不当,导致整数下溢条件发生,从而为攻击敞开了大门。

受影响的 Windows 操作系统包括 Windows Server 2008 至 2022、Windows 10 和 Windows 11 32 位和 64 位版本。受影响的 Windows 操作系统的综合列表以及相应的 2024 年 8 月修补程序链接发布在MSRC CVE-2024-38063 指南中。.

所有 Windows 用户应立即安装2024 年 8 月安全补丁 或禁用 IPv6。

» Notebookcheck多媒体笔记本电脑Top 10排名

» Notebookcheck游戏笔记本电脑Top 10排名

» Notebookcheck低价办公/商务笔记本电脑Top 10排名

» Notebookcheck高端办公/商务笔记本电脑Top 10排名

» Notebookcheck工作站笔记本电脑Top 10排名

» Notebookcheck亚笔记本电脑Top 10排名

» Notebookcheck超级本产品Top 10排名

» Notebookcheck变形本产品Top 10排名

» Notebookcheck平板电脑Top 10排名

» Notebookcheck智能手机Top 10排名

» Notebookcheck评测过最出色的笔记本电脑屏幕

» Notebookcheck售价500欧元以下笔记本电脑Top 10排名

» Notebookcheck售价300欧元以下笔记本电脑Top 10排名